Německé ministerstvo vnitra publikovalo studii , která se zabývá digitální suverenitou. Doporučuje přechod na svobodný software za účelem omezení závislosti na jediném dodavateli a sběru dat třetími stranami. Komentář v angličtině zde.

Zabezpečení (hardening) webového prohlížeče – pokračování

V předchozí části popisu zabezpečení webových prohlížečů jsem psal o základech zabezpečení webových prohlížečů. V aktuálním dílu se budeme zabývat rozšířeními webových prohlížečů potřebných pro zvýšení vaší bezpečnosti.

Rozšíření webových prohlížečů

Pro ochranu doporučuji nainstalovat a nastavit následující rozšíření webových prohlížečů

Pokračovat ve čtení „Zabezpečení (hardening) webového prohlížeče – pokračování“Zabezpečení (hardening) webového prohlížeče

Velice pěkný popis základů zabezpečení webových prohlížečů napsal kolega, pan Vymazal na stránce https://www.linuxservices.cz/hardening, v sekci Hardening www prohlížeče. Nemá smysl tyto informace přepisovat. Tento článek je základem, na který po stručném shrnutí základů navážu.

Proč zabezpečujeme webový prohlížeč?

Mnoho webů se snaží z našeho prohlížeče a z celého operačního systému získávat data, která ke své činnosti nepotřebují. Tímto způsobem může dojít k úniku i našich osobních dat.

Další velice nepříjemnou možností jsou části kódu, který se usídlí přímo v prohlížeči, který pak může útočník přímo ovládat.

Pokračovat ve čtení „Zabezpečení (hardening) webového prohlížeče“Chyba yum na CentOS 7 po poslední aktualizaci

Poslední aktualizace yum v CentOS 7 mi způsobila jeho nefunkčnost na všech serverech. Nepotěšilo mě to. Většina serverů a dokonce i cloudových instancí mi o nefunkčnosti modulu yum-cron snaživě referovala do emailu každou hodinu. Řešení naštěstí, není obtížné.

Po aktualizaci serverů s distribucí CentOS 7 jsem zažil nepříjemné překvapení. Začala mi chodit spousta hlášení modulu yum-cron.

Pokračovat ve čtení „Chyba yum na CentOS 7 po poslední aktualizaci“

Generujte bezpečnostní klíče pro WordPress opravdu bezpečně

Při instalaci WordPressu se setkáte s požadavkem na definici osmi náhodných řetězců, 64 znaků dlouhých, v souboru wp-config.php. Generování těchto klíčů na stránce https://api.wordpress.org/secret-key/1.1/salt/ je  prezentováno jako bezpečné. V tomto článku popisuji zásadní bezpečnostní slabinu tohoto postupu. A z odkazu v tomto článku získáte opravdu bezpečný generátor klíčů.

prezentováno jako bezpečné. V tomto článku popisuji zásadní bezpečnostní slabinu tohoto postupu. A z odkazu v tomto článku získáte opravdu bezpečný generátor klíčů.

Klíče a iniciační řetězce

Těchto osm řetězců je obvykle nazýváno klíče, anglicky keys. Jsou to ale čtyři klíče (KEYS) a čtyři iniciační řetězce (SALT). Klíč a iniciační řetězec vždy tvoří dvojici, která je používána pro specifický úkol. Detaily o úkolech, které páry klíč + iniciační řetězec plní, najdete v článku (v angličtině) zde.

Pokračovat ve čtení „Generujte bezpečnostní klíče pro WordPress opravdu bezpečně“

Porovnání výkonu virtuálních serverů WEDOS a FORPSI

Řadu let jsem uživatelem virtuálních serverů společnosti WEDOS. Podotýkám, že k naprosté spokojenosti. Impulzem k provedení reálných testů pro mě bylo až zřízení virtuálního serveru u FORPSI za 25 Kč bez DPH měsíčně. Bral jsem jej pouze jako kuriozitu nebo vtip. Předpokládal jsem, že výkon bude odpovídat ceně. Při prvním testování jsem, abych měl reálné srovnání, použil VPS server WEDOSu za 220 Kč bez DPH měsíčně, který využívám několik roků. Výsledky byly šokující.

Začnu ale od samotného začátku. Od partnera jsem se někdy na začátku září minulého roku dozvěděl o virtuálních serverech FORPSI (INTERNET CZ, a.s.) za 25 Kč bez DPH měsíčně. První moje reakce byla ze všeho nejvíce pobavená. Ptal jsem se, jestli ten server vůbec funguje, kolik má operační paměti jestli alespoň 128 MB, a vůbec jsem kladl spoustu podobně rýpavých otázek.

Dostal jsem ale odpověď typu: „Ne, server má 1 GB operační paměti, a je použitelný.“

Pokračovat ve čtení „Porovnání výkonu virtuálních serverů WEDOS a FORPSI“

Rušičky pro optiku vážně i nevážně

Vždy jsem si myslel, že pro optiku existují jen dvě rušičky: Buldozer a cikán s krumpáčem. Minulý týden jsem ale objevil ještě další rušičku, se kterou jsem opravdu nepočítal. Článek je jako novoroční trochu nevážný. Popisované okolnosti mě ale přiměly k zcela serioznímu zamyšlení nad vylepšením dostupnosti našich serverů.

Začnu tím, že optické spoje mám rád. Zkušenost mi jednoznačně ukázala, že se jedná o velmi spolehlivý prostředek spojení. Na rozdíl od bezdrátových spojů. Ty může ovlivňovat a rušit mnoho vlivů. Optický spoj, jak jsem vždy rád říkal, má jen dvě možné rušičky, výše uvedené. 🙂

Přirozeně, snažím se mít vlastní i zákaznickou infrastrukturu umístěnou tam, kde připojení využívá výhradně optické spoje. Jen výjimečně, jednou za několik roků dojde k selhání nějaké komponenty. Ta bývá v krátkém čase vyměněna, protože se s takovýmto selháním počítá.

Tentokrát byl však výpadek delší než jeden den. Trochu mě to zaskočilo. Pokračovat ve čtení „Rušičky pro optiku vážně i nevážně“

Nová verze ebooku „Zabezpečte Linux server v 10 krocích!“

Připravil jsem pro vás novou verzi ebooku Zabezpečte Linux server v 10 krocích

V této nové verzi najdete navíc rozšířenou kapitolu o záznamových serverech jako cloudové službě, a také bonusovou kapitolu o správě serveru více administrátory

V této nové verzi najdete navíc rozšířenou kapitolu o záznamových serverech jako cloudové službě, a také bonusovou kapitolu o správě serveru více administrátory

Pokud se vám ebook bude líbit, sdílejte jej, prosím, na Facebooku, Google Plus, LinkedIn a dalších sociálních sítí. Za pomoc při šíření informace o eBooku předem děkuji.

V případě, že zvažujete zabezpečení nad rámec těchto deseti kroků, nás kontaktujte.

Jak ovlivnil výpadek služeb společnosti Google z 22.11.2016 naše zákazníky?

Na otázku, na ovlivnil výpadek služeb společnosti Google z 22.11.2016 naše zákazníky, je velice jednoduchá odpověď. Nijak. Pokud poskytujeme službu, je to služba reálná.Nikoli odvozenina od služby cizí.

Vím přirozeně, že stavba IT služeb pro podniky má aktuálně tento trend. Postavit podnikové řešení poštovního serveru na Gmailu je vcelku fajn. Pokud ovšem vše funguje.

Je s tím za normálních okolností málo práce. A proč si práci neulehčit také načítáním fontů pro weby z fondu Google? Funguje to přece hezky. Do chvíle, než vznikne problém, a váš web to vezme s sebou.

Již jsem si vcelku zvykl, že zákazníci svoji bezpečnost příliš neřeší. Mnozí tvrdí, že jim nevadí ani neskrývané čmuchání v jejich datech. To je jejich volba.

Samotného mě ale překvapilo, kolik třeba webů je na službách Google závislých. Tolik nářku od známých ajťáků nad problémy, jako včera (23.11.2016) a předevčírem (22.11.2016) jsem už dost dlouho neslyšel. 😛

Doplnění z 1.12.2016

Dnes jsem se dozvěděl, že nefungovaly ani datové schránky. Projekt za 2 miliardy Kč využívá Google Captcha … Co dodat?

Proč si politici najímají na správu serverů naprosté idioty?

V poslední době vidím podobná zpravodajství jako v níže odkázaném videu nějak často. A pokaždé mi otázka duševní způsobilosti správců serverů přichází na mysl. Nemohu se tomu nějak ubránit. Ale věc je, samozřejmě, složitější.

Bret Baier: Sources say Clinton server hacked by foreign intelligence agencies

Pokračovat ve čtení „Proč si politici najímají na správu serverů naprosté idioty?“

Cloud computing v malých a středních společnostech

Cloud computing v malých a středních společnostech je v Česku využíván výrazně méne, než například v USA. Nezávisle na tom, o jakém cloud computingu vlastně mluvíme (IaaS, PaaS, BPaaS, XaaS aj.). V tomto článku vycházím ze svých zkušeností a informací získaných od této oblasti od partnerů a zákazníků z České republiky.

Cloud computing

je dnes často zmiňovaným fenoménem. Veze se na módní vlně, pokud to tak mohu nazvat. V odborných periodikách se o něm stále píše, jeho přednosti jsou vychvalovány. Slabiny, jako je například problematika definice smluv z hlediska práva a vymezení odpovědnosti, jsou na přetřesu také.

Téma cloud computingu je poměrně komplikované. Problém začíná již na úrovni terminologie. Pod pojmem cloud computing si každý představí něco jiného. Jako cloudovou službu je možné nazvat email na Google, ale také virtuální serverovou instanci od Amazonu.

Pokračovat ve čtení „Cloud computing v malých a středních společnostech“

Stažení a instalace DDoS Blockeru

Po uvedení naší služby Ochrana DDoS Blocker pro Linux server jsme se s příliš velkým zájmem o nákup naší služby nesetkali. Ale odpovídal jsem na více jak deset dotazů, jestli je možné DDoS Blocker stáhnout a nainstalovat ve vlastní režii. A protože to možné je, připravil jsem pro všechny zájemce o DDoS Blocker tento článek.

Pokud máte zájem o instalaci DDoS Blockeru ve vlastní režii, není to obtížné realizovat. Vše jsme se snažili maximálně zjednodušit.

Virtualizace KVM – řešení budoucnosti

Ve světě odborných médií je virtualizace KVM Popelkou. Píše se o ní mnohem méně, než o řešení společnosti VMware nebo o Hyper-V. Tržní podíl virtualizace KVM společnost IDG odhaduje na pouhá 4%. Protože se však jedná o řešení postavené na svobodném software, provozovatelé, kteří nekupují komerční podporu společnosti Red Hat, Attachmate (vlastníka SuSE) nebo Oracle, jsou pro tuto statistiku neviditelní. Reálný podíl virtualizace KVM je obtížné odhadnout. Předpokládám, že se v počtu reálných serverů dosahuje trojnásobku až pětinásobku svého oficiálního tržního podílu. Tedy 12 až 20 % fyzických serverů sloužících jako hypervizory. Tento můj relativně střízlivý odhad vychází z informací o prudce stoupajícímu podílu řešení postavených na svobodném software v oblasti cloud computingu.

Ve světě odborných médií je virtualizace KVM Popelkou. Píše se o ní mnohem méně, než o řešení společnosti VMware nebo o Hyper-V. Tržní podíl virtualizace KVM společnost IDG odhaduje na pouhá 4%. Protože se však jedná o řešení postavené na svobodném software, provozovatelé, kteří nekupují komerční podporu společnosti Red Hat, Attachmate (vlastníka SuSE) nebo Oracle, jsou pro tuto statistiku neviditelní. Reálný podíl virtualizace KVM je obtížné odhadnout. Předpokládám, že se v počtu reálných serverů dosahuje trojnásobku až pětinásobku svého oficiálního tržního podílu. Tedy 12 až 20 % fyzických serverů sloužících jako hypervizory. Tento můj relativně střízlivý odhad vychází z informací o prudce stoupajícímu podílu řešení postavených na svobodném software v oblasti cloud computingu.

Sociální sítě a jejich bezpečnost z pohledu běžného občana

Článek se zaměřuje na bezpečnost sociálních sítí z pohledu běžného občana. Jaká bezpečnostní rizika mu při jejich použití hrozí? Jsou tato nebezpečí podceňována? Jaká doporučujeme opatření?

Bezpečnost uživatelů sociálních sítí

Soukromé osoby bezpečnostní problematiku v oblasti výpočetní techniky obvykle téměř neřeší. Maximem je instalovaný antivirový systém, personální firewall na počítači a firewall na routeru užívaný k přístupu na internet.

Kdo si ale myslí, že tyto uživatele za tento přístup budu kárat, se velice mýlí. Pro soukromé použití je takovéto zajištění prozatím dostatečné.

Co však tito uživatelé standardně podceňují, je sdílení privátních informací na sociálních sítích. Takto sdílené informace opravdu není dobré podceňovat. Zejména děti prozradí prakticky všechno. Minimálně do 15 let doporučuji dohled rodiče nad jejich aktivitami v této oblasti. Chápu, že u věkové kategorie 11 až 15 roků (puberťáci) bude toto doporučení velice nepopulární, ale oni prostě ještě nedokáží posoudit, co je citlivá informace a co není. (Někdy to tedy nedokáží posoudit ani jejich rodiče. Sorry.)

Pokračovat ve čtení „Sociální sítě a jejich bezpečnost z pohledu běžného občana“

Připojení CD-ROM virtuálnímu serveru v prostředí KVM

Článek detailně popisuje technický postup připojení mechaniky CD-R OM do virtuálního stroje v prostředí virtualizace KVM z příkazového řádku.

OM do virtuálního stroje v prostředí virtualizace KVM z příkazového řádku.

Virtuální stroj bez definované CD-ROM

Velice jednoduchý je tento postup na virtuálním stroji, kde žádná CD-ROM mechanika zatím není definována. U takového virtuálního stroje fyzickou mechaniku na hostiteli připojíme za běhu následujícím příkazem:

# virsh attach-disk WidleSRV12 /dev/sr0 hdc --type cdrom

Pokud již definovaný CD-ROM máte jako zařízení, například /dev/sr0, můžete použít pro nahrazení zařízení soubor s ISO obrazem disku. Například: Pokračovat ve čtení „Připojení CD-ROM virtuálnímu serveru v prostředí KVM“

Plný Comware na switchích HP 1910, 1920 a 1950?

Switche HP řady 1910 a nově s nástupcem 1920 se staly oblíbené pro nasazení v malých a středních sítích. Není se čemu divit – příznivá cena, do 24 portů ve variantě non-PoE pouze s pasivním chlazením, s doživotní zárukou HP Limited Lifetime Warranty 2.0 rozšířenou o opravu výměnou následující pracovní den včetně tříleté podpory 24×7, výběr 8 – 48 portů non-PoE i PoE varianty, podporou až 4 SFP portů a hlavně jsou vybaveny funkcemi, které jsou běžné u switchů vyšších řad. Přesto se jim zkušení síťaři vyhýbali, i když např. HP 1910,1920 a 1950 podporují IMC a dají se centrálně spravovat se switchi, které se běžně používají spíše na páteři či v datových centrech, jako například modely HP 5130 a vyšší. Pokračovat ve čtení „Plný Comware na switchích HP 1910, 1920 a 1950?“

Certifikáty bezpečné a nebezpečné

Certifikáty bezpečné a nebezpečné.Na první pohled je vše jasné; Náš webový prohlížeč nám přece nahlásí, když certifikát navštíveného serveru z nějakého důvodu není bezpečný. Ale jak je to s bezpečností certifikátu doopravdy? To se dozvíte v tomto článku.

Jak je to s bezpečností certifikátů?

Připojujete se k internetovému bankovnictví. V adresním řádku webového prohlížeče se objeví zeleně podbarvený název vaší banky. Kliknete na něj a dozvíte se podrobnosti o vlastníkovi webu, ke kterému se připojujete, a která certifikační autorita ověřila jeho identitu. Je to pro vás velice užitečná informace. Víte (téměř) určitě, že nejste na podvodné stránce. Že jste opravdu na stránce vaší banky.

Import veřejných klíčů u distribucí typu Debian Linux

U operačních systému Linux z rodiny Debianu občas potřebujeme přidat klíče do aptu,  které jsou vyžadovány po nějaké aktualizaci nebo přidání repozitáře.

které jsou vyžadovány po nějaké aktualizaci nebo přidání repozitáře.

Pokud máte příslušný veřejný klíč uložený v souboru verejny_klic.txt, použijte následující příkaz:

Pokračovat ve čtení „Import veřejných klíčů u distribucí typu Debian Linux“

Stáhněte si eBook „Zabezpečte Linux server v 10 krocích!“

K sepsání eBooku Zabezpečte Linux server v 10 krocích mě vedla zejména vysoká četnost bezpečnostních incidentů, které jsme v poslední době řešili. Za první čtyři měsíce roku 2015 jsme s kolegou získali čtyři zakázky na řešení bezpečnostních problémů související s linuxovými servery.

četnost bezpečnostních incidentů, které jsme v poslední době řešili. Za první čtyři měsíce roku 2015 jsme s kolegou získali čtyři zakázky na řešení bezpečnostních problémů související s linuxovými servery.

Pokračovat ve čtení „Stáhněte si eBook „Zabezpečte Linux server v 10 krocích!““

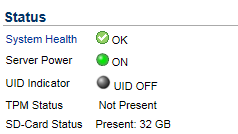

HP BL460c Gen8 nebootuje z SD karty

Po aktualizaci nastavení BIOSu jsem narazil na problém u HP BL460c Gen8 – přestal vidět interní SD kartu, na které byl nainstalován hypervizor VMWare ESXi.

Management kartu bez problémů viděl, viz níže, nicméně po restartu server opět nenabootoval.

Pokračovat ve čtení „HP BL460c Gen8 nebootuje z SD karty“

Pokračovat ve čtení „HP BL460c Gen8 nebootuje z SD karty“